얼마 전 지인이 이런 말을 했어요. “집에서 NAS, 스마트홈 기기, 개인 PC가 다 같은 네트워크에 물려 있는데 괜찮은 거 맞지?” 그 말을 듣고 잠깐 생각해 봤습니다. IoT 기기 하나가 뚫리면 같은 네트워크 안의 NAS나 PC로 무방비 상태로 연결될 수 있거든요. 실제로 2026년 현재 국내 가정용 IoT 보안 침해 사고는 꾸준히 늘고 있고, 대부분의 원인은 ‘모든 기기가 같은 네트워크에 연결되어 있다’는 단순한 사실에서 출발합니다. 오늘은 홈랩(Home Lab)을 조금 더 진지하게 운영하고 싶은 분들을 위해 VLAN 분리와 방화벽 설정을 어떻게 현실적으로 구성할 수 있는지 함께 살펴보려 해요.

1. 홈랩 네트워크, 왜 분리가 필요할까? — 수치로 보는 위험

보안 전문 기관인 ENISA(유럽 네트워크 정보 보안 기관)의 2025년 보고서에 따르면, 가정용 네트워크 침해 사고의 약 67%는 IoT 기기를 초기 진입점으로 활용한다고 합니다. 스마트 전구, IP 카메라, 로봇청소기처럼 보안 업데이트가 불규칙한 기기들이 주요 타깃이죠.

국내 상황도 크게 다르지 않아요. KISA(한국인터넷진흥원)가 2025년 말 발표한 자료를 보면, 가정 내 네트워크 기기 수는 평균 12.4대에 달하는데, 이 중 보안 설정을 별도로 검토한 기기는 3대 이하인 경우가 전체의 70%를 넘는다고 합니다. 즉, 대부분의 가정에서 12개 중 9개 이상의 기기가 사실상 무방비 상태로 같은 네트워크 세그먼트에 연결되어 있는 셈이에요.

VLAN(Virtual Local Area Network)은 이 문제를 해결하는 가장 현실적인 방법 중 하나라고 봅니다. 물리적인 스위치를 여러 대 두지 않아도 논리적으로 네트워크를 나눠서, 각 세그먼트 간 통신을 방화벽 규칙으로 제어할 수 있으니까요.

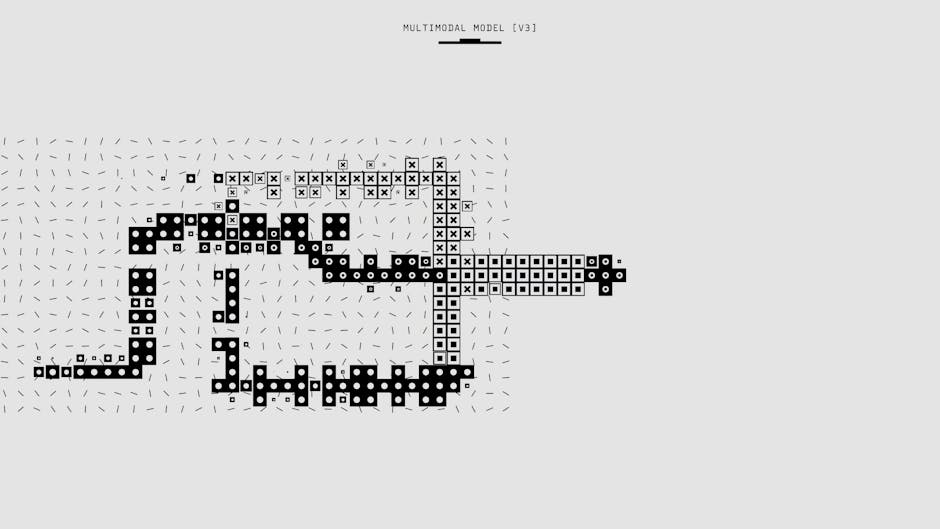

2. 홈랩에 권장하는 VLAN 구성 설계

일반적인 홈랩 환경이라면 아래와 같이 네트워크를 분리하는 것이 합리적이라고 봐요. 물론 환경마다 다르지만, 이 구조가 꽤 많은 케이스를 커버합니다.

- VLAN 10 — 신뢰 네트워크 (Trusted): 개인 PC, 노트북, 스마트폰처럼 직접 관리하는 기기들을 배치해요. 가장 높은 신뢰도를 부여하고, 다른 VLAN으로의 접근도 제한적으로 허용하는 기준점이 됩니다.

- VLAN 20 — 서버/홈랩 네트워크 (Server): NAS, 미디어 서버(Plex, Jellyfin), Proxmox 같은 하이퍼바이저가 여기에 들어가요. 신뢰 VLAN에서만 관리 포트에 접근 가능하도록 설정하는 것이 핵심입니다.

- VLAN 30 — IoT 네트워크 (Isolated): 스마트홈 기기, IP 카메라, 스마트 스피커 등을 이곳에 격리해요. 인터넷 아웃바운드는 허용하되, 다른 VLAN으로의 인바운드 접근은 기본적으로 전부 차단합니다.

- VLAN 40 — 게스트 네트워크 (Guest): 방문객 Wi-Fi 등 신뢰할 수 없는 외부 기기 전용이에요. 인터넷만 사용 가능하고 내부 네트워크와는 완전히 단절시키는 구조가 이상적입니다.

- VLAN 99 — 관리 네트워크 (Management): 스위치, AP, 라우터의 관리 인터페이스만 별도로 분리해두는 VLAN이에요. 이 VLAN은 신뢰 네트워크에서만 접근 가능하게 하고, 그 외 모든 트래픽은 드롭(drop)하는 것이 안전합니다.

3. 방화벽 규칙 설정 — 어디서, 어떻게?

VLAN을 나누는 것만으로는 충분하지 않아요. VLAN 간 라우팅을 담당하는 L3 장비(라우터 또는 방화벽)에서 실제 트래픽 허용/차단 규칙을 정의해야 비로소 의미가 생깁니다. 홈랩에서 가장 많이 사용하는 솔루션은 pfSense 또는 그 포크 버전인 OPNsense예요. 2026년 현재 OPNsense는 24.7 버전대를 사용 중이며, 정기적인 보안 업데이트와 직관적인 UI로 홈랩 커뮤니티에서 높은 평가를 받고 있습니다.

기본적인 방화벽 규칙 설계 원칙은 이렇습니다. 기본 차단(Default Deny)을 기반으로 하고, 필요한 통신만 명시적으로 허용하는 화이트리스트 방식이에요. 예를 들어 IoT VLAN(30)에서 서버 VLAN(20)으로의 트래픽은 기본적으로 모두 드롭하되, 특정 스마트홈 허브가 Home Assistant 서버의 특정 포트에만 접근하는 것은 예외적으로 허용하는 식이죠.

국내 홈랩 커뮤니티에서도 이 구성이 점점 표준처럼 자리 잡고 있어요. ‘홈랩코리아’ 같은 커뮤니티를 보면 Proxmox + OPNsense 조합으로 VLAN을 운영하는 사례가 2026년 들어 부쩍 늘었고, 해외의 r/homelab 레딧 서브에서도 UniFi Dream Machine 또는 Mikrotik 기반의 VLAN 구성이 가장 활발하게 논의되는 주제 중 하나입니다.

4. 실제 구성에 필요한 하드웨어 — 현실적인 선택지

VLAN을 제대로 사용하려면 관리형 스위치(Managed Switch)와 VLAN을 인식하는 AP(무선 액세스 포인트)가 필요해요. 2026년 기준으로 현실적인 선택지를 정리하면 이렇습니다.

- 라우터/방화벽: OPNsense 또는 pfSense를 미니 PC(Beelink S12 Pro, 인텔 N100 기반)에 설치하는 방법이 가성비가 좋아요. 월 전력 소비 약 6~10W 수준이라 연간 전기요금 부담도 크지 않습니다.

- 관리형 스위치: TP-Link TL-SG108E (8포트, 약 4~5만 원대) 또는 Netgear GS308E가 홈랩 입문용으로 무난해요. 802.1Q VLAN 태깅을 지원하고 관리 인터페이스가 직관적인 편입니다.

- 무선 AP: UniFi U6 Lite 또는 TP-Link EAP670이 VLAN별 SSID 분리를 깔끔하게 지원합니다. SSID 하나당 VLAN ID를 매핑하면 IoT 기기와 개인 기기를 무선에서도 분리할 수 있어요.

5. DNS 분리까지 고려하면 더 탄탄해집니다

VLAN과 방화벽을 잘 구성했더라도 DNS 쿼리가 하나의 서버로 집중되면 어느 정도 정보가 혼합될 수 있어요. 이를 보완하는 방법 중 하나가 Pi-hole이나 AdGuard Home을 서버 VLAN에 배치하고, VLAN별로 다른 DNS 서버를 DHCP로 배포하는 방식입니다. IoT VLAN에는 광고 차단 + 의심 도메인 필터링이 강화된 프로필을, 신뢰 VLAN에는 좀 더 유연한 설정을 적용하는 식으로 세분화할 수 있어요.

결론 — 완벽하지 않아도 괜찮아요, 일단 시작하는 것이 중요합니다

홈랩 네트워크 구성은 처음에는 복잡하게 느껴질 수 있어요. 특히 VLAN 태깅, 트렁크 포트, 인터-VLAN 라우팅 같은 개념들이 낯설 수 있죠. 하지만 관리형 스위치 하나와 OPNsense가 설치된 미니 PC만 있으면 생각보다 빠르게 기본 구조를 잡을 수 있습니다. 완벽한 구성을 한 번에 만들려고 하기보다는, 일단 IoT 기기만 분리하는 것부터 시작해도 보안 수준이 눈에 띄게 달라진다고 봐요.

처음엔 IoT VLAN 하나만 만들어서 스마트홈 기기들을 옮겨보세요. 그것만으로도 가정 내 네트워크의 공격 표면(attack surface)을 상당히 줄일 수 있습니다. 이후 여유가 생기면 서버 VLAN, 관리 VLAN 순으로 확장해가는 것이 현실적인 접근이라고 생각해요.

에디터 코멘트 : 홈랩 네트워크를 처음 구성할 때 저도 ‘이게 정말 필요한가?’ 싶었는데, IoT VLAN을 분리하고 나서 방화벽 로그를 처음 들여다봤을 때 꽤 놀랐어요. 스마트 TV가 새벽 3시에 알 수 없는 외부 IP로 통신을 시도하는 로그가 버젓이 있더라고요. 그게 정상적인 업데이트 서버인지, 아닌지를 판단할 수 있는 것 자체가 이미 ‘구성이 있어서’ 가능한 일이에요. 완벽하지 않아도 괜찮습니다. 일단 들여다볼 수 있는 구조를 만드는 것이 시작이에요.

태그: [‘홈랩’, ‘VLAN설정’, ‘홈네트워크보안’, ‘방화벽구성’, ‘OPNsense’, ‘IoT보안’, ‘네트워크분리’]

Leave a Reply