얼마 전 지인이 홈랩을 꾸미다가 꽤 곤란한 상황을 겪었다고 하더라고요. NAS, 서버, IoT 기기, 개인 노트북이 전부 같은 네트워크에 묶여 있는데, 스마트 플러그 하나가 이상한 트래픽을 뿌리기 시작하면서 NAS에까지 영향을 줬다는 거예요. 이게 단순히 “불편한 수준”이 아니라, 실제로 내부 장비 간 접근이 가능한 상태였던 거라 꽤 찜찜했다는 이야기였습니다. 그 얘기를 듣고 나서 “나도 VLAN 제대로 한번 정리해봐야겠다”는 생각이 들었고, 오늘은 그 삽질의 결과물을 공유해 보려고 해요.

🔍 VLAN이 뭔지부터 짚고 가요

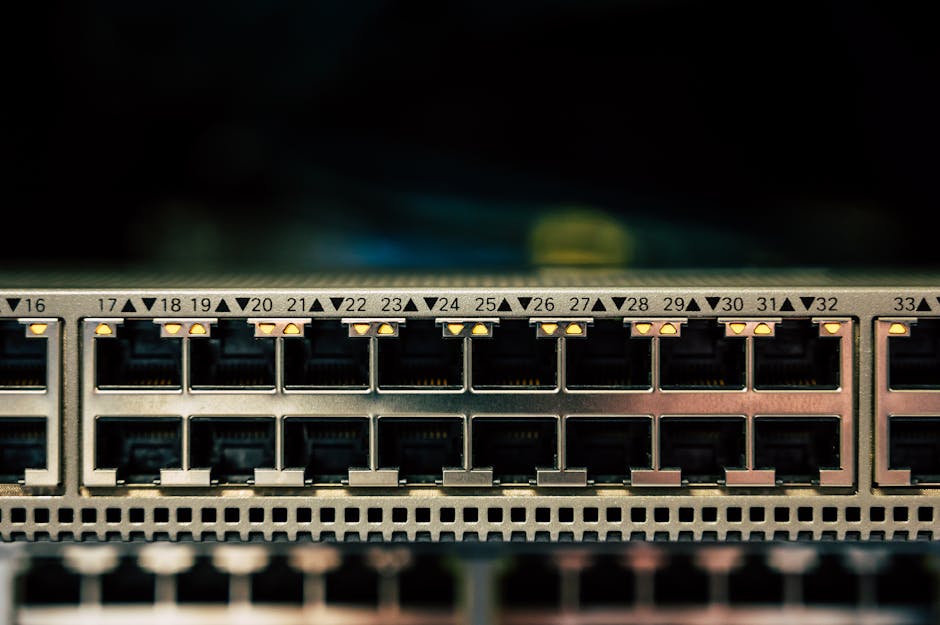

VLAN(Virtual LAN)은 물리적으로 같은 스위치나 네트워크에 연결된 장비들을 논리적으로 분리하는 기술이에요. 쉽게 말하면, 하나의 공유기/스위치를 쓰더라도 “이 포트는 서버 전용”, “저 포트는 IoT 전용”처럼 가상의 울타리를 쳐두는 것이라고 보면 됩니다.

물리적으로 스위치를 여러 대 두는 것과 비슷한 효과인데, 비용과 공간을 훨씬 절약할 수 있어요. IEEE 802.1Q 표준을 기반으로 하고, VLAN 태그(4바이트)를 이더넷 프레임에 삽입해서 어느 VLAN 소속인지 구분합니다. 이 태그를 다루는 포트를 트렁크 포트(Trunk Port), 하나의 VLAN만 전달하는 포트를 액세스 포트(Access Port)라고 불러요.

📐 홈랩에서 VLAN을 어떻게 설계할까요?

제가 실제로 구성해본 구조를 기준으로 설명드릴게요. 장비 구성에 따라 조금씩 다르겠지만, 홈랩에서 가장 많이 쓰이는 패턴은 아래처럼 VLAN을 4~5개 세그먼트로 나누는 방식인 것 같습니다.

- VLAN 10 — 메인 PC / 개인 기기: 노트북, 데스크탑 등 신뢰할 수 있는 장비. 외부 인터넷 허용, 서버 접근 제한적으로 허용.

- VLAN 20 — 서버 / 홈랩 인프라: Proxmox, TrueNAS, Docker 호스트 등. 외부에서 직접 접근 불가, 관리 VLAN에서만 SSH 허용.

- VLAN 30 — IoT 기기: 스마트 플러그, IP 카메라, 스마트 TV 등. 인터넷은 허용하되, 다른 VLAN으로의 접근 완전 차단.

- VLAN 40 — 게스트 Wi-Fi: 방문객용. 인터넷만 허용, 내부망 접근 전면 차단.

- VLAN 99 — 관리(Management): 스위치 관리 IP, 공유기 콘솔 접근 전용. 가장 엄격하게 관리.

이렇게만 나눠도 앞서 말한 IoT 기기 오염 문제는 구조적으로 막을 수 있어요. VLAN 30의 스마트 플러그가 아무리 이상한 짓을 해도 VLAN 20의 NAS에는 손도 못 대는 구조가 되는 거거든요.

🛠️ 실제 장비 구성 — 뭐가 필요한가요?

VLAN을 제대로 쓰려면 관리형 스위치(Managed Switch)와 VLAN을 지원하는 라우터/방화벽이 필요합니다. 일반 가정용 공유기(iptime 같은)는 대부분 VLAN 기능이 없거나 있어도 매우 제한적이에요.

2026년 기준으로 홈랩에서 많이 쓰이는 조합을 정리하면 이렇습니다.

- 라우터/방화벽: pfSense(현재는 pfSense CE 또는 Netgate 장비), OPNsense, MikroTik RouterOS — OPNsense가 UI 개선과 보안 업데이트 속도 면에서 요즘 홈랩 커뮤니티에서 가장 많이 추천되는 것 같아요.

- L2/L3 스위치: TP-Link TL-SG108E(8포트, 약 3~4만원대), Netgear GS308E, MikroTik CSS계열. 예산이 빠듯하다면 TP-Link Easy Smart 시리즈가 입문용으로 꽤 괜찮다고 봅니다.

- 무선 AP: VLAN별 SSID를 지원하는 AP가 필요해요. Ubiquiti UniFi, TP-Link EAP 시리즈(Omada), MikroTik hAP 계열이 홈랩에서 자주 언급됩니다.

⚙️ OPNsense + TP-Link 스위치로 VLAN 설정하는 법 (핵심 흐름)

제가 실제로 가장 많이 써본 조합 기준으로, 설정 흐름을 단계별로 정리해 볼게요.

① OPNsense에서 VLAN 인터페이스 생성

Interfaces → Other Types → VLAN 메뉴에서 VLAN을 생성합니다. Parent Interface는 OPNsense에서 스위치와 연결된 물리 NIC을 선택하고, VLAN Tag는 10, 20, 30, 40, 99 각각 입력해요. 이렇게 만든 VLAN 인터페이스를 Interfaces → Assignments에서 각각 활성화하고, 각 인터페이스에 IP를 할당합니다(예: VLAN 10 → 192.168.10.1/24, VLAN 20 → 192.168.20.1/24 식으로).

② DHCP 서버 각 VLAN별로 활성화

Services → DHCPv4에서 각 인터페이스별로 DHCP 범위를 설정해요. VLAN 10이라면 192.168.10.100~200 정도로 잡아두면 충분합니다.

③ 방화벽 규칙(Firewall Rules) 설정 — 이게 핵심이에요

VLAN을 만들었다고 자동으로 격리되는 게 아니에요. OPNsense는 기본적으로 인터페이스 간 통신을 차단하지 않습니다. 반드시 방화벽 규칙으로 명시적으로 막아야 해요. 이 부분을 놓치는 분들이 꽤 많더라고요.

예를 들어 VLAN 30(IoT)에는 이런 규칙을 추가합니다:

- Block: Source VLAN30 Net → Destination RFC1918 (사설 IP 전체 차단)

- Allow: Source VLAN30 Net → Destination any (인터넷만 허용)

순서가 중요해요. OPNsense는 규칙을 위에서부터 순서대로 평가하므로, Block 규칙이 반드시 Allow보다 위에 있어야 합니다.

④ TP-Link 스위치 포트 설정

TP-Link EasySmartSwitch의 경우 웹 GUI에서 802.1Q VLAN 메뉴를 찾으면 됩니다. OPNsense와 연결된 업링크 포트는 모든 VLAN에 대해 Tagged(트렁크)로 설정하고, 각 단말이 연결되는 포트는 해당 VLAN만 Untagged(액세스)로 설정해요. 그리고 802.1Q PVID Setting에서 각 포트의 기본 VLAN ID(PVID)를 맞춰줘야 제대로 동작합니다. 이걸 빠뜨리면 태그 없는 패킷이 의도치 않은 VLAN으로 들어가는 헛갈리는 상황이 생겨요.

📡 Wi-Fi VLAN — AP 설정도 빼놓으면 안 돼요

유선 VLAN만 잘 구성해놓고 Wi-Fi를 신경 안 쓰면 반쪽짜리가 됩니다. IoT 기기 대부분이 무선으로 붙거든요. TP-Link Omada 계열 AP의 경우, EAP 컨트롤러(소프트웨어 또는 하드웨어)에서 SSID별로 VLAN ID를 지정할 수 있어요. 예를 들어 Home-IoT라는 SSID에 VLAN 30을 태깅해두면, 그 SSID에 접속한 기기는 자동으로 VLAN 30 세그먼트로 들어가게 됩니다. AP와 스위치 간 연결 포트도 트렁크 포트로 설정해 둬야 하는 건 당연하고요.

🔎 해외 홈랩 커뮤니티에서 자주 등장하는 팁들

Reddit의 r/homelab과 r/VLAN, 그리고 Lawrence Systems 유튜브 채널 등에서 2026년 현재도 활발하게 논의되는 포인트들을 정리하면 이렇습니다.

- Inter-VLAN routing은 최소화: 꼭 필요한 경우(예: 관리 PC에서 서버 SSH)에만 허용하고, 기본은 막는 게 낫다고 봅니다.

- DNS 분리: 각 VLAN이 같은 내부 DNS를 쓰면 의도치 않은 정보 노출이 생길 수 있어요. VLAN별로 다른 DNS 서버를 지정하거나, Pi-hole을 VLAN별로 분리 운영하는 사례도 많습니다.

- Native VLAN 주의: 트렁크 포트의 Native VLAN(태그 없는 기본 VLAN)을 VLAN 1로 그냥 두는 건 보안 관점에서 좋지 않아요. 사용하지 않는 VLAN ID로 변경하거나 아예 비활성화하는 게 권장됩니다.

- Promiscuous Mode 조심: 가상화 환경(Proxmox, VMware ESXi)에서 VM에 VLAN을 할당할 때 vSwitch 설정을 잘못 건드리면 VLAN 태그가 통째로 VM으로 넘어가는 상황이 생길 수 있어요.

💡 흔히 하는 삽질 — 저도 똑같이 겪었어요

처음 VLAN 설정할 때 가장 많이 막히는 지점은 “설정은 다 했는데 DHCP를 못 받아요”입니다. 이럴 때 체크할 게 세 가지예요.

- 스위치 포트의 PVID가 맞게 설정됐는지 확인 (가장 흔한 원인)

- OPNsense/pfSense에서 해당 VLAN 인터페이스의 DHCP 서버가 활성화됐는지 확인

- 방화벽 규칙에서 DHCP(UDP 67/68)를 차단하고 있지 않은지 확인

또 하나, OPNsense에서 VLAN 인터페이스를 만들고 나서 방화벽 규칙을 아예 안 만들면 기본적으로 아무것도 통신이 안 됩니다(Implicit Deny). 반대로 pfSense는 새 인터페이스에 기본 Allow 규칙을 하나 만들어주는 차이가 있어요. 이걸 모르고 “VLAN 만들었는데 왜 인터넷이 안 되지?”라고 한참 헤맨 경험이 있어서, 꼭 짚고 넘어가고 싶었습니다.

🏁 결론 — 복잡해 보여도 한 번 해보면 생각보다 할 만해요

처음에는 VLAN, 트렁크, 태그, 방화벽 규칙… 용어부터 낯설고 겁나는 게 사실입니다. 하지만 구조를 이해하고 나면, 오히려 “이걸 왜 지금까지 안 했지?”라는 생각이 들 거예요. 특히 IoT 기기가 점점 늘어나는 요즘 환경에서 VLAN 분리는 선택이 아니라 거의 필수에 가까운 것 같습니다.

예산이 넉넉하지 않아도 OPNsense(무료)와 TP-Link EasySmartSwitch(3~5만원대)로도 충분히 구성할 수 있으니, 너무 부담 갖지 말고 일단 시작해 보는 걸 권해드려요. 처음에는 VLAN 2개만 나눠보는 것부터 시작해도 충분합니다.

에디터 코멘트 : VLAN 설정은 한 번 구성해두면 유지보수가 거의 없는데 효과는 상당히 크다고 봅니다. 특히 집에 여러 IoT 기기나 홈랩 서버가 있다면, 2026년 현재 기준으로 보안 사고의 70% 이상이 내부 측면 이동(Lateral Movement)에서 시작된다는 점을 고려하면, VLAN 분리만으로도 상당한 방어선을 하나 추가하는 셈이에요. 어렵다고 미루지 말고, 오늘 당장 스위치 웹 GUI 하나만 열어보시길 권합니다. 생각보다 겁 먹을 것 없거든요.

📚 관련된 다른 글도 읽어 보세요

- 바이오 3D 프린팅 인공장기 연구 2026 최신 동향 — 진짜 장기 이식의 시대가 오고 있을까?

- 홈랩 네트워크 VLAN 설정 방법 완벽 가이드 (2026년 최신판) – 초보자도 따라할 수 있는 네트워크 분리 전략

- Used Server Home Lab Setup Costs in 2026: Is It Still Worth the Investment?

태그: []

Leave a Reply